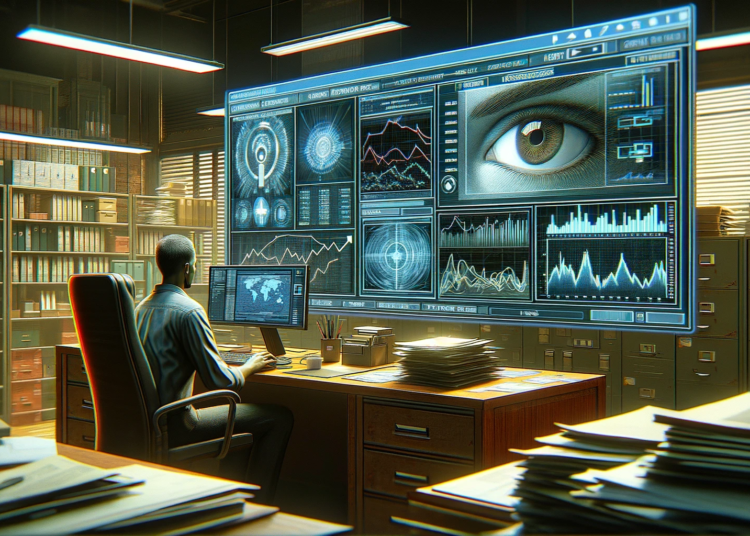

CAF surveillance à l’analyse en temps réel des revenus : Il y a trois mois, la révélation du code source de l’algorithme de la Caisse d’Allocations Familiales (CAF) a soulevé de vives inquiétudes. Ce système attribue des scores de suspicion à plus de 12 millions de personnes, engendrant une discrimination accrue envers les individus les plus précaires. Les appels à la réforme n’ayant pas été entendus, la direction de la CAF, sous la houlette de Nicolas Grivel, a choisi d’intensifier ses capacités de surveillance plutôt que de les réduire.

Le dernier développement dans cette affaire, approuvé par la CNIL le 29 janvier dernier, est particulièrement préoccupant. La CAF a désormais le feu vert pour suivre les revenus des allocataires en « temps réel ». Ce suivi est rendu possible grâce à l’intégration de nouvelles technologies dans leur système, permettant un accès direct et continu aux informations financières des individus.

Les implications d’une surveillance renforcée

L’algorithme de la CAF utilise de nombreuses variables pour évaluer les allocataires, mais le revenu reste un facteur déterminant : plus une personne a de faibles revenus, plus son score de suspicion est élevé. Initialement, ces informations étaient recueillies annuellement ou via des déclarations trimestrielles. Désormais, avec le Dispositif des Ressources Mensuelles (DRM), mis à jour quotidiennement, la surveillance devient beaucoup plus invasive.

Cette approche est officiellement justifiée par une quête de productivité accrue dans les contrôles, ignorant les multiples témoignages qui dénoncent les abus subis par les personnes les plus vulnérables. Cette stratégie semble répondre davantage à une logique gestionnaire qu’à une volonté de justice ou d’équité sociale.

La position de la CNIL et les perspectives d’avenir

L’attitude de la CNIL, loin de remettre en question cette escalade de la surveillance, se limite à recommander une transparence accrue et un rapport détaillé sur l’efficacité de l’algorithme. Cette position souligne une dérive de l’organisme, qui se contente de minimiser les implications éthiques de telles pratiques en faveur d’une logique comptable.

Face à cette situation, il est crucial de continuer à débattre et à se mobiliser contre l’usage abusif des technologies de surveillance dans la gestion des aides sociales. La promesse gouvernementale de « solidarité à la source » risque de transformer radicalement la manière dont les données personnelles sont utilisées, posant de sérieux défis en matière de protection de la vie privée et de droits individuels.

- Analyse des Contrôles CNIL 2022 : Une Surveillance Accrue sur Divers Secteurs avec contrôles sur pièces

- AIPD et données de santé confiées à une IA : le résultat de l’analyse d’impact peut-il dispenser de consulter la CNIL ?

- Videoprotection des collectivites et RGPD : encadrer la surveillance de l espace public