La journalisation des acces (log management) est une mesure de securite essentielle exigee par le RGPD. Elle permet de tracer qui accede aux donnees personnelles, quand et dans quel but. Mais en 2025, cette tracabilite doit etre conciliee avec le respect de la vie privee des collaborateurs. Comment mettre en place un systeme de logs conforme sans basculer dans la surveillance ? Ce guide vous donne les cles.

L’obligation de tracabilite du RGPD

L’article 32 du RGPD impose des mesures techniques appropriees pour assurer la securite des traitements. La journalisation en fait partie : elle permet de detecter les acces anormaux, de reconstituer les evenements en cas d’incident, et de demontrer la conformite. La CNIL considere la journalisation des acces aux donnees personnelles comme une mesure de securite elementaire dont l’absence constitue un manquement.

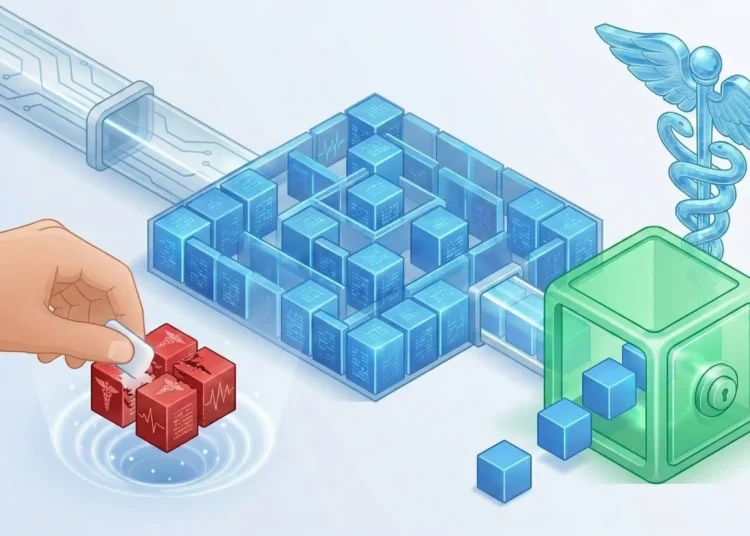

Que faut-il journaliser ?

Les evenements a tracer

Un systeme de journalisation conforme doit enregistrer au minimum : les connexions et deconnexions (reussies et echouees), les acces aux donnees personnelles (consultation, modification, suppression), les exports et impressions de donnees, les operations d’administration (creation de comptes, modification des droits), les tentatives d’acces non autorisees, et les modifications de configuration des systemes.

Les informations a enregistrer

Chaque entree de journal doit contenir : l’identifiant de l’utilisateur, la date et l’heure de l’action (horodatage precis), le type d’action effectuee, l’adresse IP source, l’objet de l’action (quelle donnee, quel enregistrement), et le resultat de l’action (succes ou echec).

Tracer sans surveiller : l’equilibre a trouver

La journalisation est un traitement de donnees personnelles en soi (elle traite les donnees d’identification des collaborateurs). Elle doit donc respecter les principes du RGPD, notamment la proportionnalite et la transparence.

Ce qui est autorise

Tracer les acces aux applications metier contenant des donnees personnelles, enregistrer les tentatives de connexion echouees, journaliser les actions d’administration systeme, surveiller les acces aux bases de donnees sensibles, et tracer les exports de donnees massifs.

Ce qui est interdit ou excessif

Enregistrer le contenu des emails personnels des collaborateurs, tracer la navigation internet de maniere individuelle et permanente, keystroke logging (enregistrement des frappes clavier), capture d’ecran systematique des postes de travail, et geolocalisation permanente sans justification. La CNIL a sanctionne plusieurs entreprises pour des dispositifs de surveillance disproportionnes deguises en mesures de securite.

Informer les collaborateurs

La transparence est essentielle. Les collaborateurs doivent etre informes de l’existence du systeme de journalisation, des categories de donnees tracees, de la finalite de la journalisation (securite, conformite), de la duree de conservation des logs, des personnes ayant acces aux journaux, et de leurs droits sur ces donnees. Cette information doit figurer dans la charte informatique et la politique de confidentialite interne.

Duree de conservation des logs

La CNIL recommande les durees suivantes : 6 mois pour les journaux d’acces courants, 1 an pour les journaux de securite (tentatives d’intrusion, anomalies), 1 an pour les journaux d’acces aux donnees de sante, et jusqu’a 3 ans pour les journaux necessaires a la detection de fraudes. Au-dela de ces durees, les logs doivent etre supprimes ou anonymises. La conservation illimitee des journaux est contraire au principe de limitation de conservation.

Mise en oeuvre technique

Centraliser les journaux

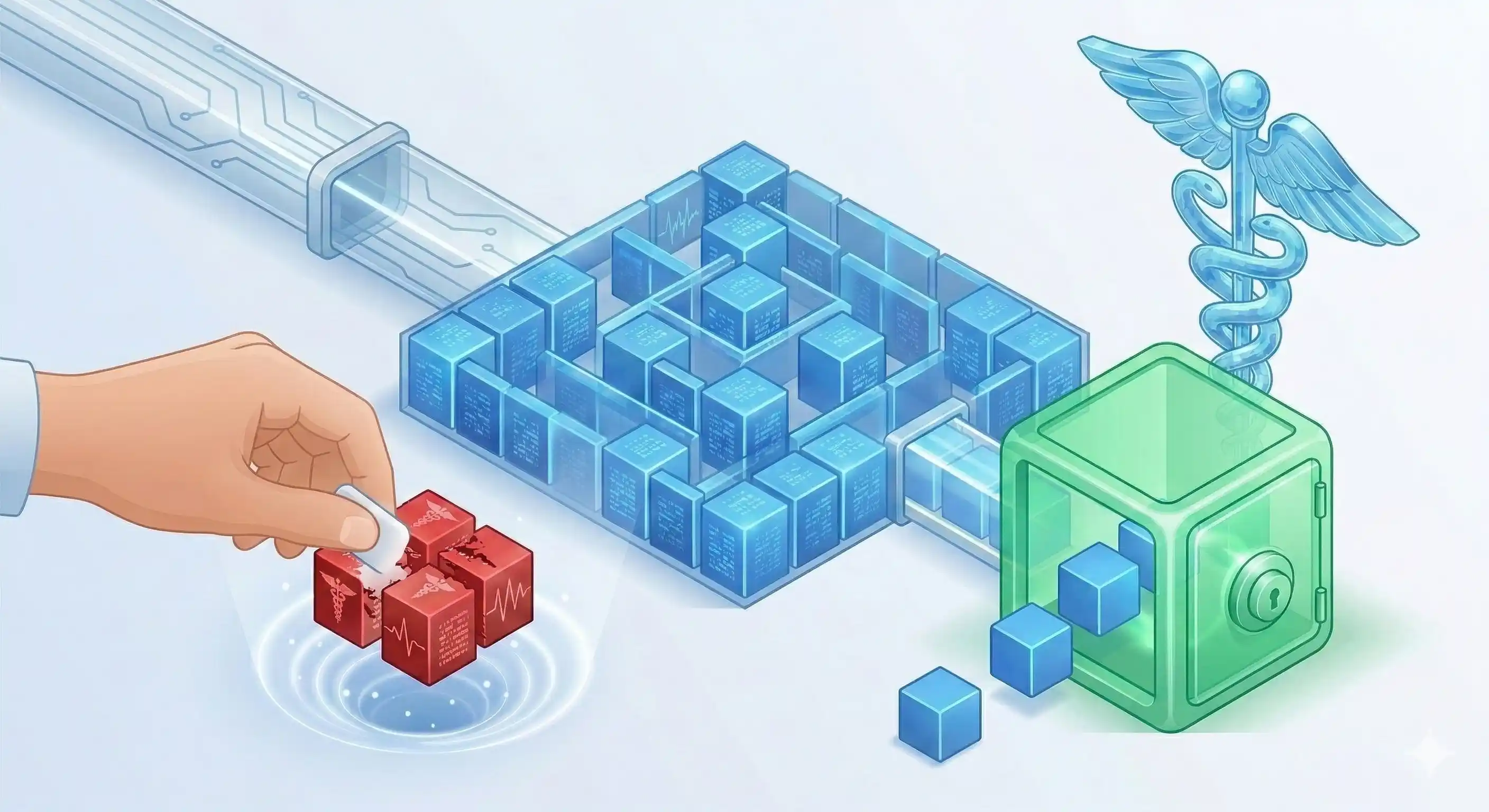

Un systeme centralise de gestion des logs (SIEM) permet de collecter, stocker et analyser les journaux de l’ensemble des systemes. En 2025, les solutions SIEM permettent de correler les evenements provenant de sources multiples (serveurs, applications, pare-feu, bases de donnees) et de detecter automatiquement les comportements anormaux.

Proteger l’integrite des journaux

Les journaux doivent etre proteges contre la modification et la suppression. Les bonnes pratiques incluent : le stockage sur un serveur dedie avec acces restreint, la signature numerique des entrees de journal, l’archivage regulier sur un support non modifiable, et la segregation des roles (les administrateurs systeme ne doivent pas pouvoir modifier les logs qui les concernent).

Analyser et alerter

La journalisation n’a de valeur que si les logs sont analyses. Mettez en place des alertes automatiques pour les connexions echouees repetees (tentatives de brute force), les acces en dehors des horaires habituels, les exports massifs de donnees, les modifications de droits d’administration, et les acces depuis des localisations inhabituelles.

FAQ

Le CSE doit-il etre consulte avant la mise en place des logs ?

Oui, tout dispositif permettant un controle de l’activite des salaries doit faire l’objet d’une consultation prealable du CSE (article L2312-38 du Code du travail). Meme si la finalite est la securite et non la surveillance, la journalisation permet potentiellement de tracer l’activite des collaborateurs.

Un salarie peut-il demander acces a ses logs ?

Oui, le droit d’acces du RGPD s’applique aux donnees de journalisation. Un salarie peut demander a consulter les logs le concernant. L’organisme doit repondre dans un delai d’un mois, en veillant a ne pas communiquer des informations relatives a d’autres utilisateurs.